Selbstbestimmtes und autarkes Agieren bildet für Unternehmen jedoch die wesentliche Basis, um ihre Innovationskraft und Wettbewerbsfähigkeit zu erhalten und weiter auszubauen. Geraten Unternehmensdaten – oft vom Anwender unbemerkt – in die falschen Hände, sind finanzielle Einbußen und Vertrauensverlust von Kunden und Partnern vorprogrammiert. Ein sicherer Datenaustausch – intern und über Unternehmensgrenzen hinweg – spielt deshalb eine immer größere Rolle.

Den größten Mehrwert aus ihren Daten erzielen Organisationen und Unternehmen, wenn sie diese sicher und ohne großen Aufwand austauschen können: ortsunabhängig, über verschiedene Endgeräte und sowohl innerhalb als auch außerhalb der eigenen Organisation. Cyberkriminellen ist das bekannt. Ebenso wissen sie, dass die Kanäle zum Datenaustausch oft nur unzureichend gesichert sind. Um Zugriff auf Unternehmensinformationen zu erhalten, setzen ihre Angriffe daher häufig bei den unzureichend geschützten Datentransfers an.

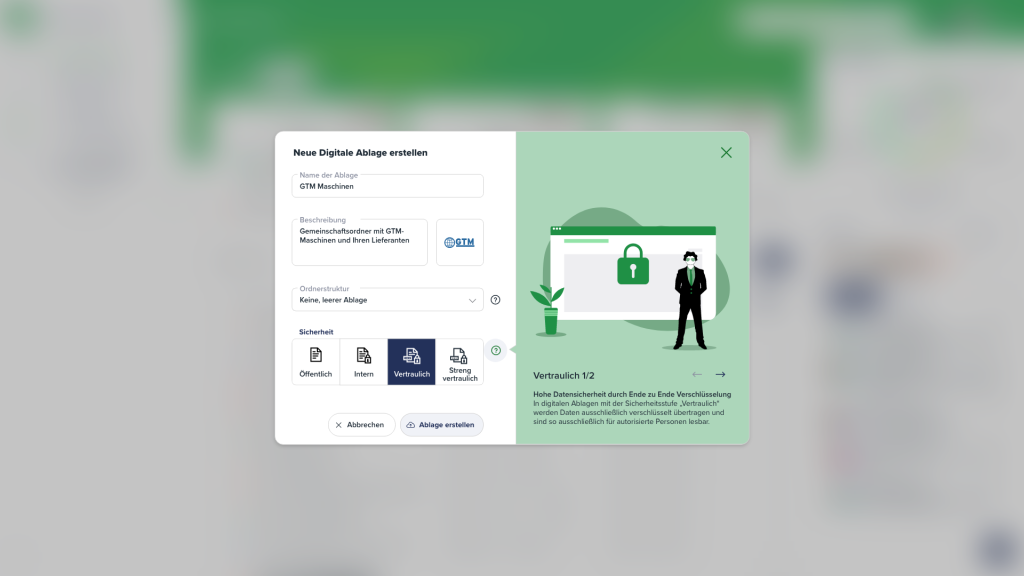

Um Daten sicher zu teilen, bieten „Virtuelle Datenräume“ eine effiziente Möglichkeit. Diese besonders abgesicherten, virtuellen Räume schützen nicht nur personenbezogene und andere sensible Daten vor unerlaubtem Zugriff, sondern organisieren ebenso die Zugriffsrechte Einzelner und von Gruppen.

Fünf Vorteile sprechen für virtuelle Datenräume:

1. Besser zusammenarbeiten – intern und extern

Homeoffice ist mit Corona zum neuen Standard geworden und ist – allen aktuellen Diskussionen zum Trotz – gekommen, um zu bleiben. Die hybride Arbeit, bei der die Arbeitszeit zwischen Büro und Homeoffice aufgeteilt wird, ist in der Gesellschaft angekommen. Diese neue Arbeitskultur können Unternehmen jedoch nur mit neuen Technologien sicher bewältigen. Vor allem ein vielseitiger und flexibler Datenaustausch ist möglich und nötig.

Virtuelle Datenräume ermöglichen es, jederzeit, ortsunabhängig und vor allem sicher auf die benötigten Daten zuzugreifen. Da die Nutzer sie normalerweise über das Internet und einen Browser ansteuern, benötigen sie keine zusätzliche Virtual-Private-Network- (VPN)-Verbindung. Bei einer Live-Synchronisation etwa zwischen PC-Laufwerk und Cloud stehen die Daten zugleich lokal direkt bereit. Das macht das verteilte Arbeiten noch einfacher.

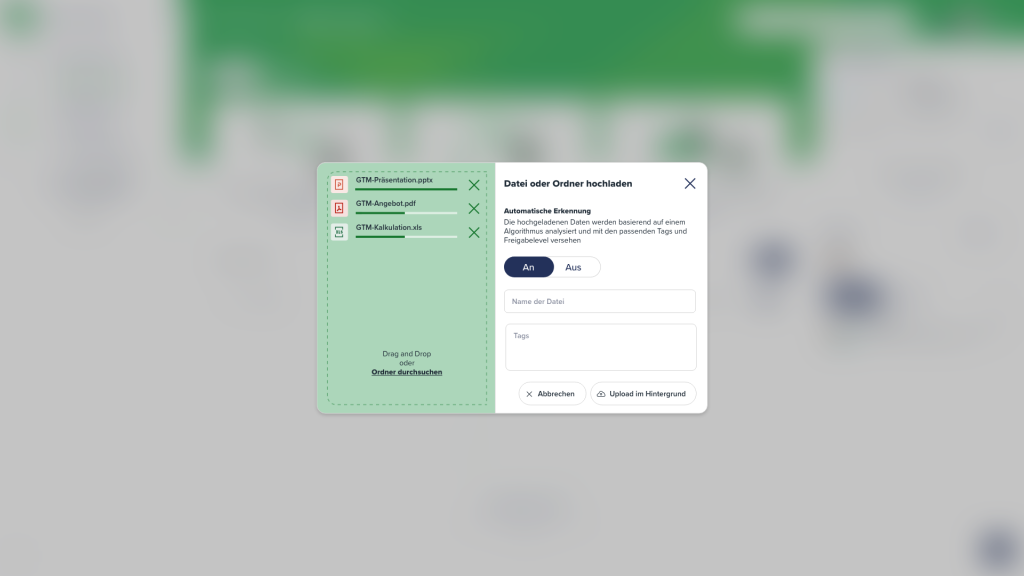

2. Filetransfer – sicher, schnell und ohne Limit

Beim verteilten Arbeiten wandern unzählige Informationen hin und her: Projektpräsentationen, Personalunterlagen, Produktinformationen und Planungen. Abhängig von Inhalt und Branche, liegen die Dokumente in den unterschiedlichsten Formaten vor. Aber eines ist meist gleich: Ihr Umfang steigt schnell!

Ohne sichere Datenräume verschicken die Mitarbeitenden Daten oft ganz einfach per E-Mail. Das funktioniert im Kleinen noch einigermaßen. Bei größeren Datenpaketen aber stoßen reguläre Postfächer schnell an ihre Grenzen. Die meisten Dateien sind zudem nicht verschlüsselt.

Größere Dateien schicken Mitarbeitende gerne in die Cloud. Einfach, kostenfrei und praktisch bieten viele der global agierenden Anbieter mehr Speicherplatz. Die Informationen unterliegen bei international operierenden Diensten jedoch häufig keinerlei Datenschutzbestimmungen, wie etwa der europäischen DSGVO. Sensible Informationen, oder personenbezogene Daten sind kaum oder gar nicht geschützt.

In virtuellen Datenräumen dagegen können Berechtigte auch sehr umfangreiche Informationen sicher ablegen und gemeinsam mit anderen nutzen. Sind sie in einem Datenraum gespeichert, der auf einem Server in Deutschland gehostet und betrieben ist, unterliegen sie zwingend der DSGVO und haben immerhin einen Basisschutz.

3. Datensicherheit ist oberstes Gebot

Personenbezogene Daten sind gesetzlich durch die EU-DSGVO geschützt. Andere sensible Informationen aber, wie beispielsweise Finanzpläne, Patente, Vertragswerke oder Konstruktionszeichnungen, sind kaum durch einen gesetzlichen Mindeststandard geschützt. Nichtsdestotrotz sind sie enorm wichtig und ihre Geheimhaltung ist für Unternehmen häufig geschäftskritisch. Werden diese Informationen offengelegt, drohen ernste Konsequenzen – nicht nur wirtschaftlicher Art.

Sichere Datenräume verfügen über eine durchgängige Ende-zu-Ende-Verschlüsselung, während des Übertragens der Informationen genauso wie im Ruhezustand. Sensible Daten sind somit auf dem ganzen Weg bestmöglich geschützt. Selbst wenn Hacker die Abwehr erfolgreich überwunden haben, können sie mit den gestohlenen Informationen nichts anfangen, da sie unlesbar bleiben.

Virenscanner, die vor dem Versenden und vor dem Speichern alle Dateien auf Schadsoftware untersuchen, tun ihr Übriges, die Sicherheit weiter zu erhöhen und gehören vielfach zum Standardrepertoire.

4. Rollen und Rechte – flexible und individuelle Sicherheit

Innerhalb sicherer Datenräume erhalten nur klar definierte Empfängerkreise Zutritt. Jeder Nutzer innerhalb und außerhalb eines Unternehmens bekommt nur die Zugriffsrechte, die er wirklich benötigt. Unbefugter Zugriff ist dadurch so gut wie nicht möglich, was für die Datensicherheit einen enormen Gewinn bedeutet.

Das Verwalten der Zugriffsrechte im Datenraum erfolgt vergleichsweise einfach, flexibel und feingranular. Projektbeteiligte erhalten ausschließlich die Zugriffsrechte, die sie für ihre jeweilige Rolle benötigen. Externe Partner können etwa nur Leserechte bekommen und Daten herunterladen. Mitarbeitende dagegen dürfen hinzufügen, löschen oder in größerem Rahmen Daten verwalten.

Die Rechte lassen sich nicht nur für einen oder mehrere Datenräume verwalten, sondern auch für einzelne Dokumente. Mithilfe der Aktivitätsprotokolle behalten die Team-Verantwortlichen eine genaue und transparente Übersicht über alle Prozesse im Datenraum. Wer wann und mit welchem Zugangsrecht auf interne Daten zugreift, ist stets nachvollziehbar und stärkt damit die Datensouveränität der Unternehmen.

5. Mehr Sicherheit mit vorhandenen Bordmitteln

Mehr IT-Sicherheit bedeutet oft mehr Aufwand für die Administration der Systeme: Einen gemeinsamen Server aufsetzen oder individuelle VPN-Zugänge einrichten – das alles kostet Zeit. Sichere Datenräume sind im Gegensatz dazu nicht auf zusätzliche IT-Infrastruktur angewiesen. Die Implementierung läuft mit den bestehenden Ressourcen, der Arbeitsaufwand ist überschaubar und ohne längere Downtime stehen die Datenräume den Unternehmen direkt zur Verfügung.

Sicherheit ist nicht nur angesichts politisch unsicherer Zeiten oder dem beschleunigten, gesellschaftlichen Wandel für erfolgreiche Unternehmen eines der zentralen Themen. Sensible Daten jeder Größe überall, schnell und sicher nutzen zu können, ist ein wichtiger Erfolgsfaktor, den sichere Datenräume bereitstellen. Zugleich bieten sie eine effiziente Möglichkeit, diese Daten selbstbestimmt und autark zu verwalten. So stärken Unternehmen ihre digitale Souveränität und machen Kapazitäten frei für mehr Innovation und Wettbewerbsfähigkeit.

Um einen Kommentar zu hinterlassen müssen sie Autor sein, oder mit Ihrem LinkedIn Account eingeloggt sein.