Kaum ein Unternehmen in Deutschland kommt heute noch an der Cloud vorbei. Ob als Public-, Private- oder Hybrid-Modell oder in ihrer aktuellsten Form der hyperkonvergenten Infrastruktur, die virtuelle Wolke wird immer mehr zum Standard einer modernen IT-Umgebung. Doch um all ihre Vorteile wirklich sorgenlos nutzen zu können, müssen Unternehmen ihren eigenen Beitrag zur Sicherheit leisten. Der wichtigste Schritt dazu ist die umfangreiche Verschlüsselung aller Daten, die in der Cloud gespeichert sind.

Bereits KPMG und Bitkom konnten in ihrem Cloud Monitor 2017 die zunehmende Beliebtheit bei deutschen Unternehmen gegenüber der Technologie feststellen. Auch WinMagic hat Anfang 2018 in einer Studie den Trend bestätigen können: Demnach greifen 97 Prozent der IT-Verantwortlichen in der Bundesrepublik auf die Cloud zurück. Die Technologie ist mittlerweile klar etabliert. Allerdings sollte bei all der Euphorie der Sicherheitsaspekt nie aus den Augen verloren werden – insbesondere unter Berücksichtigung aktueller sowie neuer Anforderungen wie durch das IT-Sicherheitsgesetz oder die EU-Datenschutz-Grundverordnung (DSGVO).

Verantwortung in jeder Infrastruktur

Wer mit dem Auto nur ein paar Meter fährt, um den Parkplatz zu wechseln, muss dennoch den Sicherheitsgurt anlegen. Die Gurtpflicht gilt immer und überall – ob auf Landstraßen, in der Stadt, auf der Autobahn oder auf einer Spielstraße. Das gleiche Prinzip herrscht auch im Umgang mit (personenbezogenen) Daten. Denn es kommt nicht auf die Infrastruktur an, sondern stets darauf, ein möglichst hohes Sicherheitsniveau einzuhalten. Der Grund dafür: Die Verantwortung kann laut DSGVO nicht einfach auf jemand anderes übertragen werden.

Doch genau hier liegen einige Defizite: Spätestens mit Inkrafttreten der EU-Verordnung am 25. Mai können Unternehmen die Pflicht für die Sicherheit ihrer Daten nicht auf externe Dienstleister abwälzen. Allerdings geschieht genau das noch allzu häufig. So sehen sich nur 32 Prozent der Teilnehmer der WinMagic-Studie selbst in der Verantwortung, die Compliance ihrer Daten in der Cloud sicherzustellen. Demzufolge gehen mehr als zwei Drittel ein unnötig hohes Risiko ein. Denn kommt es zu einem Datenleck beim Cloud-Anbieter und der Cloud-Kunde ist nicht in der Lage zu beweisen, die eigenen dort gespeicherten Daten selbst geschützt zu haben, können hohe Strafzahlungen von bis zu 20 Millionen Euro verhängt werden.

Verschlüsselt hält besser

Dass die Gefahr eines Datenlecks keineswegs gering einzuschätzen ist, haben im vergangenen Jahr hinreichend viele Fälle klar vor Augen geführt: Genannt seien hier lediglich Yahoo (rund drei Milliarden Accounts), Equifax (127 Millionen Datensätze) und Uber (57 Millionen Datensätze). Auch wenn die drei Beispiele sich in ihrer Intensität und den Ursachen unterscheiden, so zeigen sie ganz deutlich die Gefahr, denen Daten immerwährend ausgesetzt sind. Gleichzeitig hätte eine seit mehr als 20 Jahren etablierte Technologie in der IT ein paar Sorgenfalten vermeiden können: die Verschlüsselung.

Ein modernes Cyber-Security-Konzept besteht aus einer ganzen Reihe von präventiven, proaktiven und reaktiven Maßnahmen. Darunter fallen etwa Virenscanner, Antimalware-Programme, Firewalls, VPN-Netzwerke oder die Zwei-Faktor-Authentifizierung. Doch wenn alle Stricke reißen und Daten entweder absichtlich entwendet oder versehentlich in die falschen Hände geraten, dann ist die Verschlüsselung die letzte und stärkste Verteidigungslinie. Das gilt nicht nur für lokal, sondern ebenso für die Cloud und die neusten hyperkonvergenten Infrastrukturen. Und dabei reicht es nicht aus, dass der externe Anbieter Verschlüsselung einsetzt. Jedes Unternehmen muss selbst die eigenen Daten in Cloud-Umgebungen schützen. Denn verschlüsselte Daten können von anderen nicht gelesen werden und gelten der DSGVO zufolge auch nicht als wirklich verloren.

Den Überblick behalten, Kontrolle garantieren

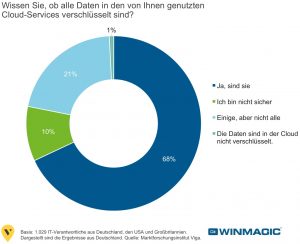

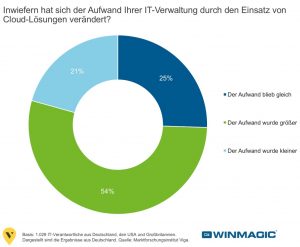

Eine gewisse Sorglosigkeit und Nachholbedarf beim Umgang mit Daten in der Cloud zeigte sich auch bei der WinMagic-Umfrage. Die befragten deutschen Unternehmen stehen demzufolge vor gleich zwei Problemen:

- Erstens können nicht alle mit Gewissheit sagen, ob ihre Daten in der Cloud verschlüsselt sind: Nur zwei Drittel der Teilnehmer (68 Prozent) sind sich sicher, dass ihre Daten vom Cloud-Service-Provider verschlüsselt werden. 21 Prozent verschlüsseln die Daten nur teilweise. Zehn Prozent der Befragten wissen nicht einmal, ob und wie ihre Daten verschlüsselt sind, und ein Prozent gibt sogar an, überhaupt keine Verschlüsselung einzusetzen.

- Das zweite Problem: Die IT-Verwaltung ist durch den Einsatz von Cloud-Lösungen komplizierter geworden. Dies gab mehr als die Hälfte der Teilnehmer (54 Prozent) an.

Dabei ist ein sicherer und einfacher Umgang mit Cloud-Umgebungen möglich, bei dem sowohl die Übersicht beibehalten als auch die rechtlich relevanten Compliance-Vorschriften eingehalten werden können.

Nötig ist dazu eine intelligente Management-Lösung, mit deren Hilfe die Verschlüsselung der Daten, die Verwaltung von Verschlüsselungs-Keys, Berechtigungen und Zugängen ebenso wie die ganzer Infrastrukturen und deren Bootvorgang zentral steuerbar ist. Zudem sollte die Kontrolle gleichzeitig nicht nur über verschiedene Cloud-Instanzen – darunter ebenso VMs – und lokale Umgebungen möglich sein, sondern auch die aktuell neuen hyperkonvergenten Infrastrukturen miteinschließen. Letztere werden immer beliebter, da sie Unternehmen im eigenen Rechenzentrum eine der Cloud ähnliche Performance bei Leistung und Skalierbarkeit bieten. Daher sollte ein intelligentes Key-Management, über das etwa WinMagics SecureDoc CloudVM verfügt, in der Lage sein, auch die VM-Architektur einer hyperkonvergenten Infrastruktur zu berücksichtigen.

Kundendaten in sicheren Händen

Mit der DSGVO wird ein Teil des Verbraucherschutzes an die aktuellen Gegebenheiten der Digitalisierung angepasst. Personenbezogene Daten treten heute fast überall auf und Kunden müssen darauf vertrauen, dass Unternehmen diese sorgfältig und hochsensibel behandeln und dabei nie den Überblick verlieren. Das gilt besonders, wenn IT-Infrastrukturen von Organisationen sich aus mehreren, ganz unterschiedlichen Modellen zusammensetzen. Maßnahmen wie ein lückenloses Monitoring und die zentrale Steuerung der Vergabe sowie des Löschens von Verschlüsselungs-Keys über alle Instanzen hinweg sind unabdingbar, um den bevorstehenden gesetzlichen Rahmen einzuhalten – und gleichzeitig ein Höchstmaß an Flexibilität bei der IT-Nutzung zu erreichen. Nur wenn Sicherheit auf diesem Niveau garantiert werden kann, gewinnen Unternehmen zurecht das Vertrauen von Kunden.

Um einen Kommentar zu hinterlassen müssen sie Autor sein, oder mit Ihrem LinkedIn Account eingeloggt sein.