Bedrohlich, verborgen und kriminell. Das Dark Web ist für Kriminelle ein idealer Spielplatz, um mit illegaler Ware zu handeln und Cyberangriffe zu planen. In den dunklen Ecken des Internets hat sich ein komplexes Ökosystem entwickelt, das Ransomware-as-a-Service, Partnerschaften sowie Fortbildungskurse anbietet. Das macht das Dark Web auch für Unternehmen interessant, zum Beispiel wenn es darum geht geleakte Zugangsdaten oder Dokumente zu identifizieren.

Was ist das Dark Web? Zunächst einmal keine Panik. Niemand gelangt beim Surfen im Internet aus Versehen ins Dark Web. Der Zugriff ist nur mit speziellen Tools und Software möglich, d. h. es braucht Know-how und ein klares Ziel. Vielmehr werden Informationen verschlüsselt und der Zugang zu Marktplätzen und Foren unterliegt teilweise strengen Kontrollen. Naturgemäß zieht dieser Ort diejenigen an, deren oberste Priorität Geheimhaltung und Anonymität ist. Darunter fallen logischerweise auch Drogen- und Waffenhändler, Terroristen, Vertreiber von Kinderpornographie und Cyberkriminelle.

Drei Irrtümer über das Dark Web

Dennoch ist es wichtig zu wissen, dass das Dark Web nicht nur für illegale Zwecke genutzt wird. Auch Regimekritiker, Geheimdienste, Whistleblower, verdeckte Ermittler und investigative Journalisten nutzen den Deckmantel der Anonymität. Zudem bieten legitime Unternehmen, wie die New York Times oder Facebook, Tor-basierte Dienste an und veröffentlichen dort Content. Nicht alles, was sich im Dark Web findet, muss daher automatisch kriminell sein.

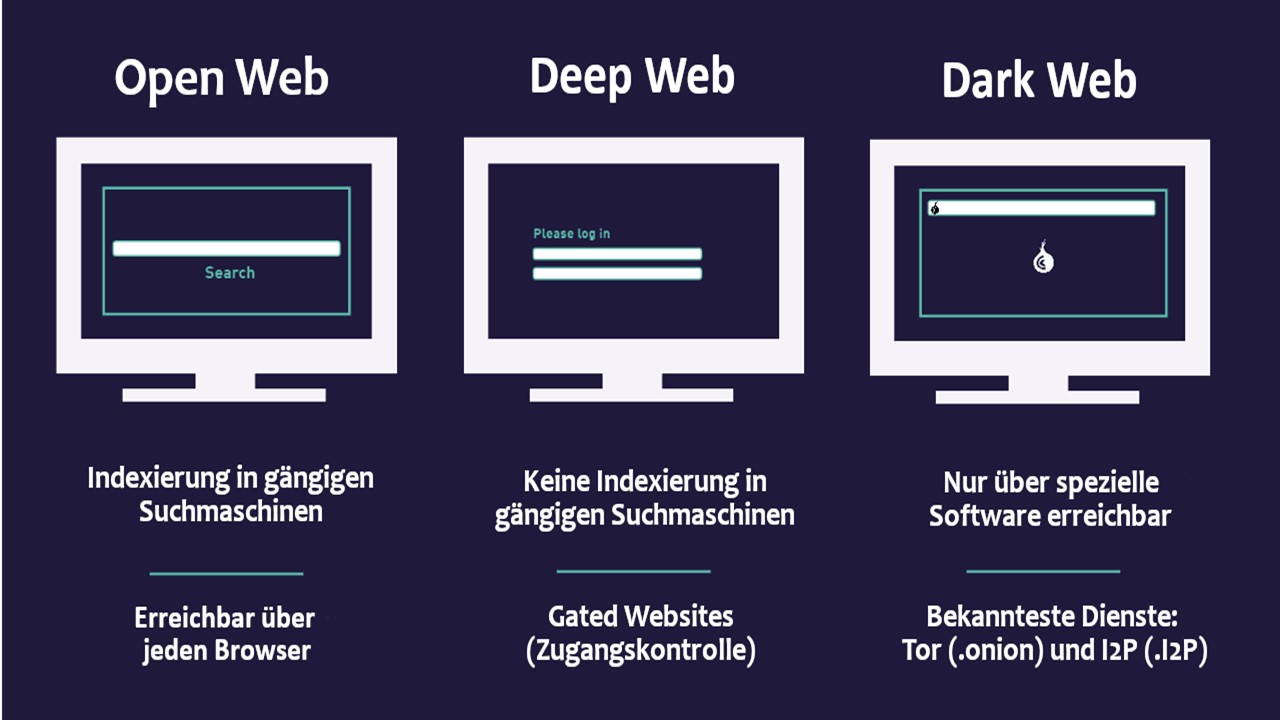

Ein zweiter häufiger Irrtum: Das Dark Web lässt sich nicht mit dem Deep Web in einen Topf werfen. Tatsächlich ist das Deep Web bis zu 10.000mal größer als das Open Web und lässt sich mit gewöhnlichen Suchmaschinen wie Google, Yahoo oder Bing nicht abfragen. Auch hier sind gezielte Suchanfragen nötig sowie in der Regel eine zusätzliche Zugriffsberechtigung (z. B. Login). Genutzt wird das Deep Web von Bibliotheken, Museen, Regierungsbehörden, Institutionen und Organisationen, die dort ihre Datenbestände archivieren.

Bei Cyberkriminalität denken viele in erster Linie an einen opportunistischen Einzeltäter, der im Alleingang agiert und nur im Dark Web zu finden ist. In Wirklichkeit steckt jedoch hinter den illegalen Machenschaften von Cyberkriminellen ein komplexes Netzwerk an Dienstleistern und Abnehmern, in dem feste Regeln herrschen und langfristige Ziele verfolgt werden. Das kriminelle Ökosystem schützt sich und versucht mithilfe von Hosting, Counter-Anti-Virus-Diensten und Tools der Strafverfolgung zu entgehen. Dabei entwickeln die Kriminellen stets neue, innovative Wege und bewegen sich auch verstärkt auf Foren und Chat-Kanälen im Open Web.

E-Learning für die Cyberkriminellen von Morgen

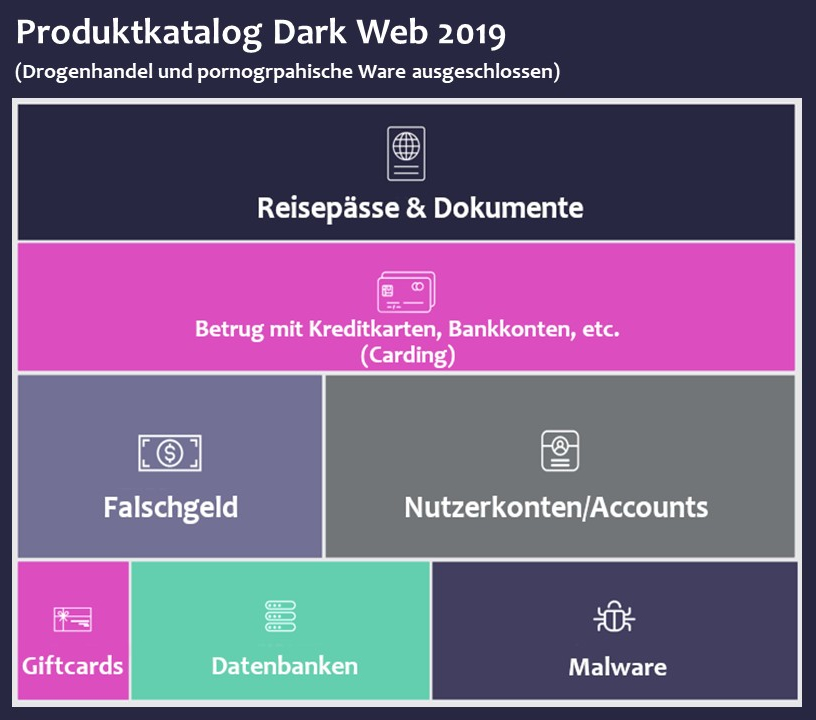

Parallelen zu den Geschäftsstrategien legaler Unternehmen und Start-ups sind dabei kein Zufall. Auch unter Cyberkriminellen ist der Innovationsdruck hoch. Erfahrene Betrüger und Händler von Login-Daten bieten mittlerweile sogar Cybercrime-Kurse an, in denen sie einem interessierten Publikum diverse Techniken beibringen. Diese reichen von Kreditkartenbetrug, der Manipulation von Geldautomaten und Geldwäsche bis zu Social Engineering, Botnets und dem Exploit von Sicherheitslücken.

In der Regel ist die Einführungsveranstaltung bei solchen Lernangeboten kostenlos. Einsteiger können die meist russischen Seminare für 75.000 Rubel (ca. 1.080 Euro) buchen und erhalten damit Zugang zu weiteren E-Learning Kursen, einschließlich Schulungs- und Informationsmaterial sowie den direkten Kontakt zu „Tutoren“. Gezahlt wird in Bitcoins. Für eine Kursgebühr von (umgerechnet) 650 Euro erhalten die Teilnehmer begleitend zum Webinar Schulungs- und Informationsmaterial. Die Anbieter versprechen ein umfassendes Know-how in Sachen Kreditkartenbetrug, mit dem selbst Anfänger zu professionellen Cyberkriminellen aufsteigen. Die Investition in eine solche Ausbildung kann sich durchaus lohnen. Nach erfolgreichem Abschluss des Kurses können die angehenden Hackern bei einer 40-Stunden-Woche mit einem Monatseinkommen von 10.500 Euro rechnen. Für Organisationen und Unternehmen ist das Fortbildungsangebot im Dark Web brandgefährlich, da nun auch Amateure das nötige Training sowie die Tools erhalten, um eine erfolgreiche kriminelle Karriere zu starten.

Schwarze Schafe in der Betrüger-Familie

Die Professionalisierung von Cyberkriminalität zeigt sich unter anderem auch in den teilweise strengen Regeln und Kontrollmechanismen, die sich im Laufe der Zeit auf Marktplätzen, Foren und Webseiten im Dark Web etabliert haben. Ähnlich wie in der legalen Wirtschaft braucht es ein Mindestmaß an Vertrauen, um mit Waren zu handeln und Geschäfte abzuschließen. Marktplätze bieten beispielsweise einen Treuhandservice an, der sowohl Käufern als auch Verkäufer in der undurchsichtigen Welt der Cyberkriminalität ein Stück weit Sicherheit verspricht. Parallel zu den neuen Marktplätzen im Dark Web werden auch verstärkt Messaging-Dienste wie Telegram und Jabber genutzt, um unter anderem die Glaubwürdigkeit von Angeboten zu prüfen.

Trotzdem müssen sich auch Cyberkriminelle vor Betrugsversuchen in Acht nehmen. Dazu gehören beispielsweise falsche Social-Media-Datenleaks, Handel mit ungültigen Kreditkarten oder bezahlte und nicht ausgeführte Hackerdienste. Betrüger in den eigenen Reihen, sogenannte Ripper, sind daher ein gewaltiges Problem für das florierende Geschäft. Ihre Aktivitäten beeinträchtigen den Markt und schmälern den Gewinn sowohl für Anbieter illegaler Dienste und gestohlener Daten als auch für deren Käufer. Die Mehrheit der kriminellen Plattformen beschäftigt sich daher intensiv mit dem Problem. Die Webseite Ripper.cc beispielsweise bietet eine übergreifende Bibliothek, in der Profile vermeintlicher Ripper angelegt werden – einschließlich Informationen zu Kontakt, Identifikation und eingesetzter Betrugsmasche. Über ein Plug-In für Jabber werden Akteure sogar gewarnt, wenn sie mit jemandem aus der Ripper-Datenbank in Kontakt kommen.

Dark Web Monitoring für Unternehmen

Der Blick in die digitale Unterwelt ist nicht nur spannend, sondern kann sich für Unternehmen tatsächlich lohnen und entscheidend zur Cybersicherheit beitragen. Um das Risiko von Angriffen einzuschätzen und entsprechende Maßnahmen zu ergreifen, sollten Unternehmen potentielle Angreifer im Auge behalten, Entwicklungen in der Hacker-Szene verfolgen und aktuelle Tools und Techniken kennen. Was und wer steckt hinter dem Forum, auf dem der Anbieter aktiv ist? Wie ist seine Reputation im Dark Web? Wie wickelt er Geschäfte ab und wo liegt sein Fokus? Und was ist seine bevorzugte Taktik? Für Unternehmen können diese Fragen auf den ersten Blick einschüchtern wirken. Vor allem wenn unternehmenseigene, sensible Daten auf kriminellen Seiten gefunden werden, stellt sich neben einem schnelleren Pulsschlag auch das Gefühl der Hilflosigkeit ein. Was tun? Hilfreich ist hier die Fokussierung auf klare Risikobereiche sowie die Unterstützung durch technische Tools und die Expertise von Threat Intelligence-Spezialisten.

Dark Web-Monitoring fokussiert sich daher auf drei Schwerpunkte: Bedrohungen aufspüren und zurückverfolgen, ungeschützte Login-Daten identifizieren und Betrug aufdecken. Die Überwachung wird kontinuierlich auf neue Quellen ausgedehnt und deckt neben dem mysteriösen Dark Web auch frei zugängliche Social Media-Profile, Webseiten und Chat-Kanäle, offene File-Sharing-Dienste und Server ab. Monitoring-Tools und Datenerfassungstechniken wie Crawling und Spidering übernehmen mit dem Sammeln der Daten die Schwerstarbeit und konzentriert sich dabei auf vorab definierte Keywords und unternehmenskritische Assets. Mit Hilfe von Datenanalytik werden die gesammelten Informationen schließlich ausgewertet, gefiltert und priorisiert. Hier kommen erfahrene Sicherheitsexperten zum Einsatz, die sich als verdeckte Ermittler in kriminellen Foren bewegen, im regelmäßigen Austausch mit Anbietern und Hackern stehen und die relevanten Ergebnisse in einen Kontext rücken. Der kombinierte Ansatz aus Technologie und Experten-Know-how erlaubt einen tiefen Blick in die finstersten Ecken des Dark Webs. Auf dieser Wissensgrundlage lassen sich frühzeitig Gegenmaßnahmen treffen, Angriffe vorhersagen und Verteidigungsstrategien aufstellen. Unternehmen können auf diese Weise im Katz-und-Maus-Spiel mit der cyberkriminellen Welt nicht nur mitspielen, sondern auch gewinnen.

Um einen Kommentar zu hinterlassen müssen sie Autor sein, oder mit Ihrem LinkedIn Account eingeloggt sein.