Die sichere Anbindung von intelligenten Geräten in ein Netzwerk stellt für viele Sicherheitsverantwortliche eine Herausforderung dar, weil diese je nach Nutzer und Zweck Zugriff auf unterschiedlichste Daten und Anwendungen benötigen. Folgt man den Prognosen von Gartner, werden bis 2020 weltweit mehr als 20 Milliarden vernetzte „Dinge“ in unterschiedlichsten Rollen und Aufgaben von Privatnutzern und Unternehmen verwendet werden [1]. Es reicht jedoch nicht aus, diese Geräte einfach nur in die bestehende Sicherheitsstrategie einzubinden, ohne den Schutz der maschinellen Identitäten zu beachten.

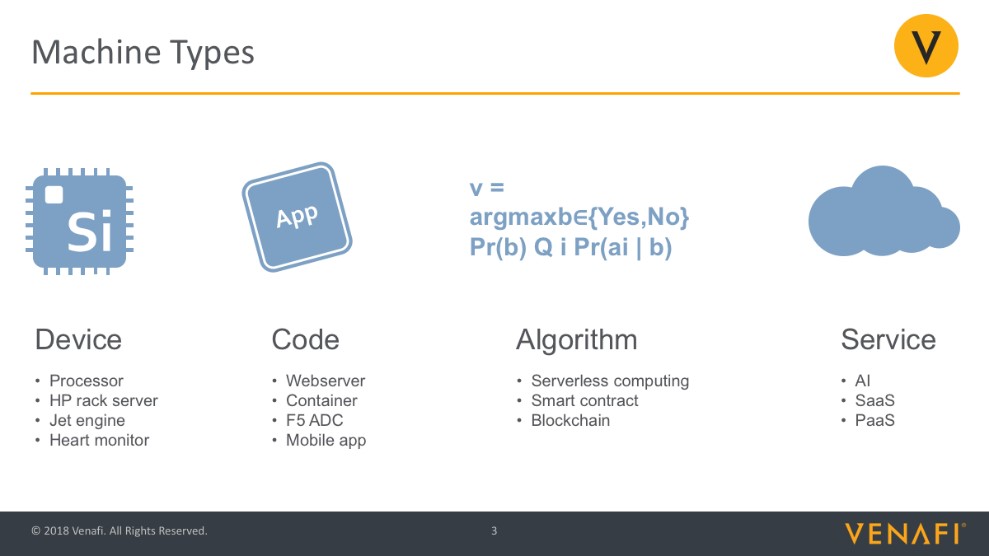

Was sind Maschinen im IoT?

Die Antwort mag viele Leser überraschen, doch es sind nicht nur die Geräte, also die Dinge des Internets, sondern auch Applikationen, die auf ihnen laufen, Cloud Services auf die sie zugreifen, künstliche Intelligenz (KI) Engines die von ihnen lernen und Algorithmen mit denen sie interagieren. Sie alle werden als Maschinen bezeichnet. Diese Ausweitung des Begriffs Maschine im IoT hat einen bestimmten Grund, nämlich die Voraussetzung für die Kommunikation zwischen den Dingen des Internets zu schaffen. Ohne maschinelle Identitäten können die Maschinen nicht miteinander interagieren, denn sie würden sich nicht erkennen, deshalb sind sie für eine vertrauenswürdige und sichere Kommunikation unabdingbar.

Was sind maschinelle Identitäten?

Maschinelle Identitäten sind wie beim Menschen bestimmte Merkmale, die sie voneinander unterscheiden und unterscheidbar machen. Eine Maschine benötigt eine Identität, um ihr relativ schnell und unbürokratisch Zugriff auf bestimmte Systeme, Daten, Verzeichnisse etc. zu geben. Hierbei gilt jedoch der Grundsatz „so viel Zugriff wie nötig und so wenig Zugriff wie möglich“. Diese Steuerung des Zugriffs wird über die Identität einer Maschine bestimmt. Darüber hinaus gestatten maschinelle Identitäten auch Verschlüsselung und die Ausführung von Code bzw. die Kontrolle über andere Maschinen.

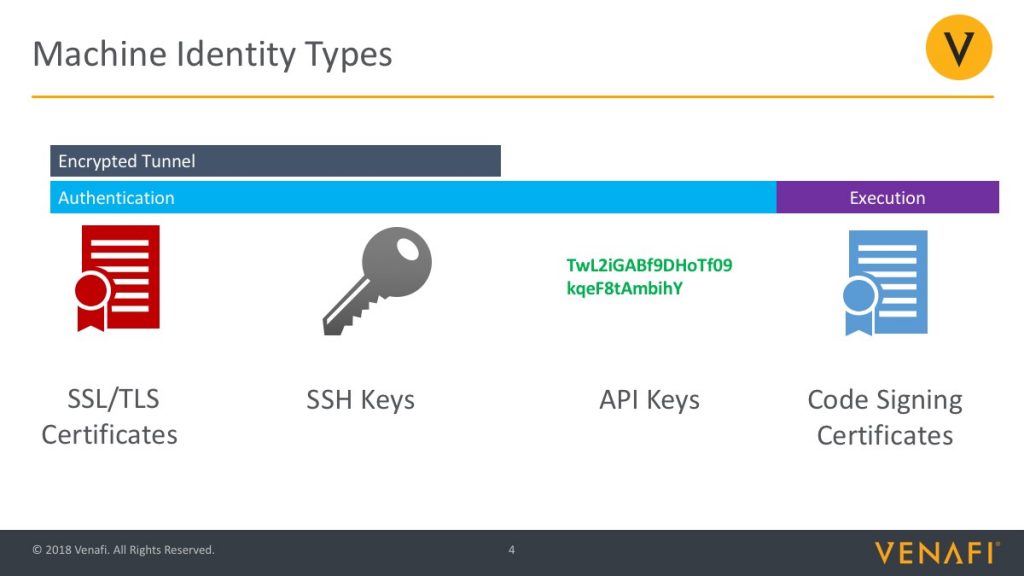

Informationen, die in einer maschinellen Identität gespeichert und von einer anderen Maschine erkannt werden, sind beispielsweise was dieses Gerät macht, wo es sich befindet und ob ihm vertraut, sprich der Zugriff erlaubt werden kann oder nicht. Die Basis der maschinellen Identitäten sind digitale Zertifikate und kryptografische Schlüssel, in denen diese Informationen gespeichert werden und die sich gegenseitig dadurch erkennen und das Vertrauen aufbauen, das für eine sichere Kommunikation und den Zugang zu Informationen wichtig ist.

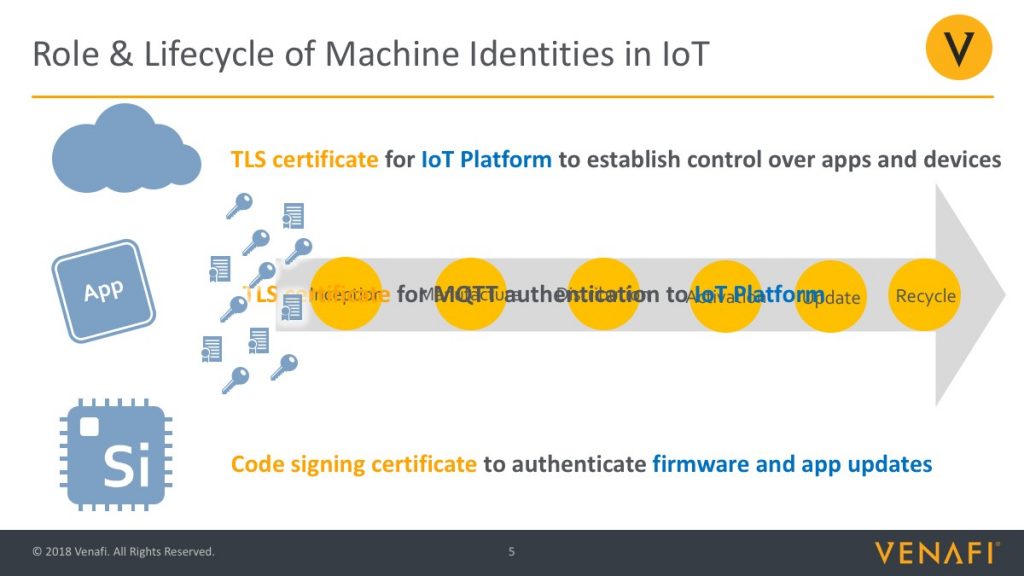

Maschinelle Identitäten wie TLS-Schlüssel und -Zertifikate, SSH-Schlüssel, API-Schlüssel und Code signierte Schlüssel und Zertifikate werden dafür eingesetzt, um das Gerät, den Cloud Service oder die Software bzw. deren Updates zu erkennen. In der IoT-Welt sind bis auf SSH-Schlüssel alle anderen maschinellen Identitäten relevant. Mit einem TLS-Zertifikat wird beispielsweise über eine IoT-Plattform die Kontrolle über Applikationen und Geräte hergestellt. Über die im TLS-Protokoll gespeicherten und verschlüsselten Informationen werden die Applikationen und Geräte an der IoT-Plattform authentifiziert und deren Vertrauenswürdigkeit nachgeprüft und bestätigt. Mit Code-signierten Zertifikaten werden darüber hinaus dann die Updates der Firmware und der Software sicher identifiziert und als vertrauenswürdig oder eben nicht vertrauenswürdig eingestuft, bevor diese zur Ausführung bereitgestellt werden.

Die Zukunft der KI und der Robotik

Maschinelle Identitäten sind jedoch nicht nur aktuell ein wichtiges Thema bei der Kommunikation zwischen Geräten, Anwendungen, Cloud Services und Algorithmen, sondern werden in der Zukunft auch ein Thema für künstliche Intelligenz und Roboter werden. Denn auch Maschinen und Roboter, die mit selbstlernenden Algorithmen ausgestattet sind und dafür ständig mit anderen Dingen kommunizieren müssen, benötigen dafür maschinelle Identitäten. Nur wenn eine eindeutige und abgesicherte Identifizierung stattfindet, können Geschäftsmodelle, die sich mit diesen beiden technologischen Entwicklungen verbinden auch erfolgreich sein.

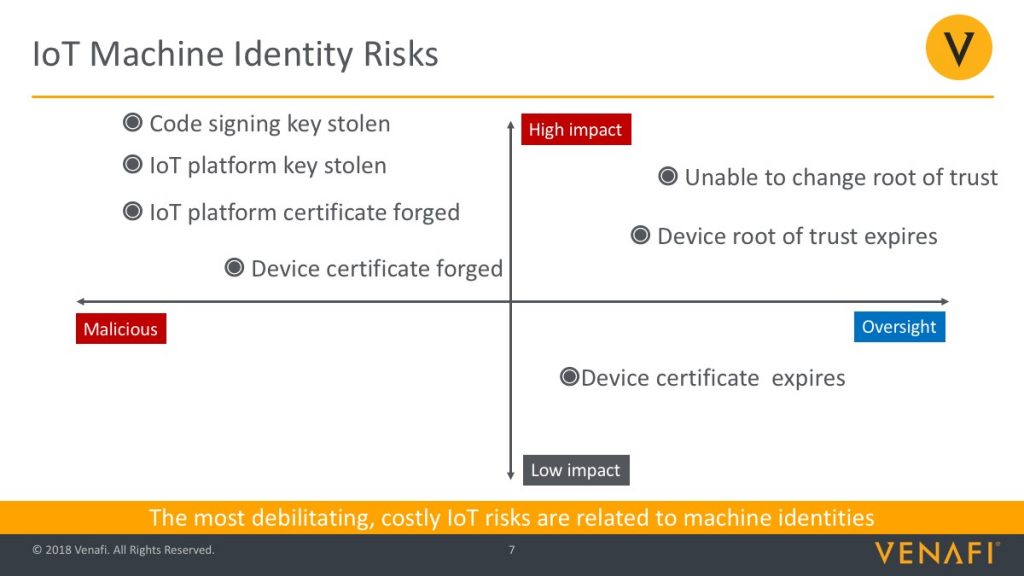

Angriffsvektoren und Risiken

Leider häufen sich in den letzten Jahren die Vorfälle, bei denen das Vertrauen in maschinelle Identitäten missbraucht wurde. Bei vielen Unternehmen wurden die Arbeitsabläufe durch abgelaufene und nicht erneuerte Zertifikate beeinträchtigt bspw. Yahoo [2] oder Uber [3]. Im schlimmsten Fall können kritische Arbeiten betroffen sein, die die Produktivität des Unternehmens senken, wodurch hohe wirtschaftliche Schäden entstehen, aus denen echte Probleme erwachsen können. In einer Studie aus dem Jahr 2016 kam es bei einem Drittel der untersuchten Unternehmen mehr als sechsmal zu solchen Vorfällen, obwohl sie durch ein vorausschauendes Zertifikats- und Schlüsselmanagement leicht zu vermeiden gewesen wären. Neben der Fälschung von Webservices können Cyberkriminelle Schwachstellen in maschinellen Identitäten auch für Ransomware, DDoS-Attacken, AI Poisoning und Terrorismus ausnutzen. Bei all diesen Möglichkeiten geht es vor allem darum, den Webzugriff zu einem bestimmten Service zu kapern und den Nutzern eine Kommunikation zu erschweren.

Absicherung von maschinellen Identitäten im IoT – Konzepte und Strategien

Kryptografische Schlüssel und digitale Zertifikate sind, wie bereits eingangs erwähnt, die Voraussetzung für eine sichere Maschinenkommunikation. Leider gibt es bei vielen Unternehmen einen massiven Missstand im Zertifikate- und Schlüsselmanagement. Aufgrund der schieren Masse an Maschinen und den Nutzern, die natürlich auch digitale Identitäten benötigten, fehlt häufig ein Überblick darüber, welche Schlüssel und Zertifikate sich aktuell im Umlauf befinden. Anstatt Managementlösungen zu nutzen, führen die Verantwortlichen manuelle Listen. In solchen Listen werden bei dem steigenden Zuwachs neuer Maschinen oft Zertifikate und Schlüssel vergessen, die Ablauftermine der Zertifikate verpasst oder einzelne Schlüssel gleich für mehrere Zertifikate verwendet.

Intelligenz und Automatisierung

Eine Management-Lösung sollte einen Überblick über alle Zertifikate und Schlüssel bieten, Erinnerungen an den Austausch senden und diese ganzen Prozesse automatisiert ausführen.

Die Lösung sollte folgende Anforderungen erfüllen:

- Vertrauenswürdige Zertifikate und Schlüssel müssen schnell verarbeitet werden

- Schlüssel müssen bei Schwachstellen ähnlich Meltdown und Spectre oder bei Angriffen mit Quatencomputern schnell ausgetauscht werden können

- Zertifikate von bestimmten Zertifizierungsstellen müssen schnell durch andere ersetzt werden, wenn die Stellen angegriffen werden oder aber ihnen nicht mehr vertraut werden kann (Amazon überlässt diese Aufgaben beispielsweise dem Entwickler/Nutzer)

Die Separierung der Verantwortlichkeiten einer maschinellen Identität auf der IoT-Plattform ist ein weiterer wichtiger Punkt. Festzuhalten gilt, dass die Pflege der eigenen Schlüssel und Zertifikate ein aufwendiger Prozess ist und bei über 20 Milliarden Maschinen sich jede Einsparung bei Routine-Aufgaben auszahlt.

Ein Beispiel für die Notwendigkeit von automatisierten Prozessen sind zum Beispiel die Amazon Web Services (AWS). In der Dokumentation unten wird der Entwickler bzw. Anwender dazu aufgefordert die Zertifikate auszutauschen, wenn ihnen (aus welchen Gründen auch immer) nicht mehr länger vertraut werden kann.

Warum ist Vertrauen so wichtig?

Die Welt der IT unterliegt einem stetigen Wandel und nirgends trifft dieser Leitspruch so zu, wie in der Welt der maschinellen Identitäten. Wenn heute einer Zertifizierungsstelle und ihren ausgestellten digitalen Zertifikaten und kryptographischen Schlüsseln vertraut wird, kann sich dieses Bild morgen durch eine Übernahme/einen Verkauf oder durch einen Sicherheitsvorfall bereits komplett ändern. Aus diesem Grund kann Vertrauen niemals etwas Binäres sein, sondern sollte stets überprüft werden, sich hier Blind auf den Markt zu verlassen, ist keine Option. Entscheidungen darüber, ob einer Instanz noch vertraut werden kann oder nicht, müssen im Ernstfall täglich neu getroffen werden können. Die Reputation, die solche Entscheidungen und Entscheidungsfindungen erlaubt, müssen in der IoT-Welt sowohl beim IoT-Gerät als auch auf der IoT-Plattform getroffen werden können. Nur dann kann ein wirkungsvoller Schutz der IoT-Welt implementiert werden.

Zusammenfassung und Blick in die Zukunft

Maschinelle Identitäten im IoT stellen die Grundlage für die sichere und vertrauenswürdige Kommunikation zwischen den „Dingen“ dar und sollten entsprechend geschützt werden. Ohne eine gute Absicherung dieser Identitäten droht vielen Geschäftsmodellen der Kollaps, denn sie verlieren nach und nach ihre Glaubwürdigkeit, was der gesamten Entwicklung des Internets und damit auch des IoTs nachhaltig schaden könnte. Aus diesem Grund und auch im Vorgriff auf zukünftige Trends wie KI und Robotik, müssen maschinelle Identitäten zentral erfasst und verwaltet werden. Nur so werden zukünftig Geschäftsmodelle rund um selbstlernende Systeme erfolgreich sein. Denn wer vertraut schon einer Maschine, die nicht mal einer anderen Maschine vertraut?

Quellen und Verweise:

[1] https://www.gartner.com/newsroom/id/3598917

[2] https://www.usatoday.com/story/tech/2017/10/03/3-billion-yahoo-users-breached-company-says/729155001/

[3] https://www.cnbc.com/2017/11/21/uber-hack-exposes-data-of-57-million-users-and-drivers-report-says.html

[4] https://docs.aws.amazon.com/iot/latest/developerguide/managing-device-certs.html

Um einen Kommentar zu hinterlassen müssen sie Autor sein, oder mit Ihrem LinkedIn Account eingeloggt sein.